Уязвимость XSS возникает, когда веб-приложение недостаточно проверяет или очищает ввод, предоставляемый пользователем, перед его отображением на странице. В этой статье подробно рассмотрим сценарии обнаружения XSS-уязвимостей и атак. Межсайтовый скриптинг (сокращенно XSS) — широко распространенная уязвимость, затрагивающая множество веб-приложений. Она позволяет злоумышленнику внедрить вредоносный код в веб-сайт таким образом, что браузер пользователя, зашедшего на сайт, выполнит этот код. XSS-уязвимость — это брешь в защите сайта или веб-приложения, через которую злоумышленник может внедрить вредоносный код.

Межсайтовый скриптинг и XSS-уязвимости не первый год держатся в топе по уровню опасности и актуальности, которые составляют ведущие компании отрасли и исследовательские агентства. Существуют программы-анализаторы (например XSStrike) которые позволяют находить «в один клик» типовые уязвимости. Также, есть и готовое ПО для их эксплуатации (BeEF), в том числе – в виде эксплоитов, которыми могут «поделиться более опытные коллеги».

это вредоносный скрипт) обратно пользователю. Вы можете использовать это приложение, сохранив его в файле xss1.go и запустив go run xss1.go. Когда злоумышленник внедряет свой SQL-код в доступную базу либо файл на сервер, жертвой может стать каждый посетитель зараженного ресурса. Такие места часто интегрируются, поэтому даже обработанные вашей защитой данные, хранящиеся в БД, могут по-прежнему представлять определенную опасность.

Вместо этого используйте методы createElement и textContent или innerHTML для создания и вставки элементов на страницу. Установка заголовков Content Security Policy (CSP) позволяет точно задать, какой контент может быть загружен на страницу. Например, можно ограничить загрузку скриптов только с определенных доменов или запретить выполнение встроенных скриптов (inline scripts). MXSS или XSS с мутациями — довольно свежий вид XSS атаки, о котором впервые упомянули в 2013. Для реализации такой атаки нужны глубокие познания в том, как работают браузеры и какие механизмы они используют для борьбы с XSS. Пассивная XSS-уязвимость может исходить как от POST так и от GET-параметров.

Такой тип уязвимости называется «сохраняемый», но подробнее об этом чуть позже. В отраженном XSS реализация доставки вредоносного скрипта выглядит иначе. Скрипт не должен сохраняться на серверах приложения, он попадает жертве через ссылку. Но, опять же, скорее всего на этот сайт вы попали по ссылке из e mail’а или из личной переписки. Для обозначения межсайтового скриптинга выбрано сокращение XSS (X-Site Scripting) — это сделано для того, чтобы избежать путаницы с таблицами стилей, которые также имеют сокращение CSS.

Глобально, при поиске XSS уязвимостей, наша основная цель — внедрить и запустить скрипт в чужое ПО, он же эксплойт. В рамках скриптинга можно привлечь большое количество людей для поиска и изучения целей. Хотя виртуальные домены не являются функцией безопасности, использующие их современные фреймворки (React и Vue) могут помочь смягчить атаки XSS на основе DOM. Представим, что мы находимся в панели администратора WordPress, добавляем новый контент.

В этой статье будут разобраны основные техники скриптинга, причина «популярности» эксплуатации XSS-уязвимостей у хакеров, способы защиты со стороны пользователя и потенциальный ущерб, который может нанести хакер в ходе xss атака XSS-атаки. Используя предложенный Google подход Strict CSP, рассмотрим простое приложение, принимающее пользовательский ввод. Сохраните его в файле xss6.go, а затем выполните командой go run xss6.go. Написание CSP для

В этом случае злоумышленник сможет предоставить URL, выполняющий некий JavaScript с помощью нашей схемы. Как только документы

Что Собой Представляет Xss-уязвимость

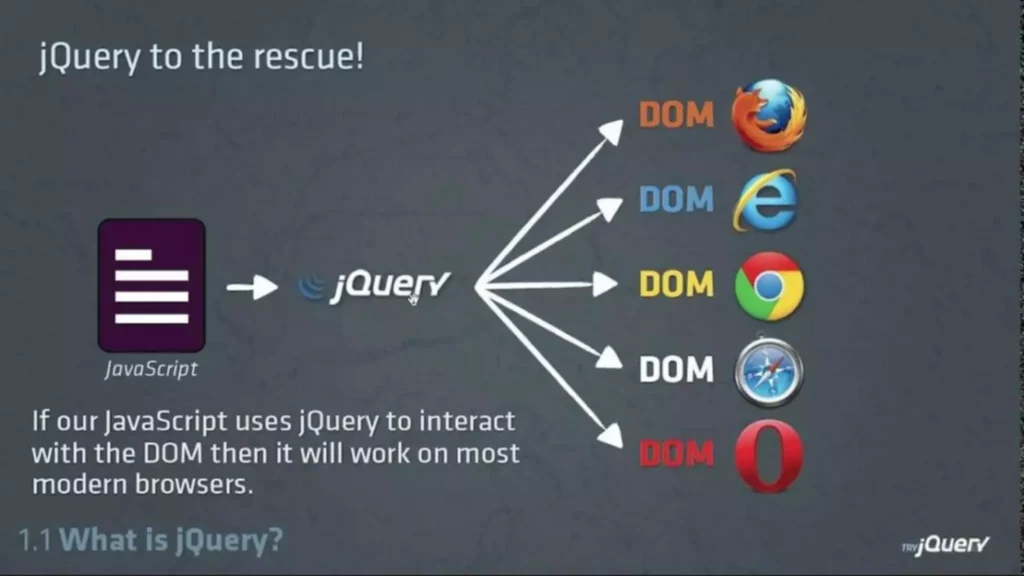

называемое объектной моделью документа (DOM). DOM предлагает древовидную структуру тегов HTML, а также доступ к файлам cookie для получения состояния.

Если мы используем для этого уязвимый к XSS плагин, он может заставить браузер создать нового администратора, видоизменить контент и выполнить другие вредоносные действия. Нажимая кнопку «Зарегистрироваться», вы даёте своё согласие на обработку персональных данных в соответствии с «Политикой конфиденциальности» и соглашаетесь с «Условиями оказания услуг». Использование window.location — это глобальный объект в браузерах, который содержит информацию о текущем URL. Конструктор URL() — самый распространённый способ, в котором вы передаёте любой URL в виде строки в качестве аргумента.

При открытии письма, которое приходило на почту пользователей, код выполнялся автоматически, без дополнительных действий со стороны пользователя. На самом деле у онлайн-площадок, приложений существует много слабых мест. Нащупав их, хакер взламывает сайт, вводит вредоносный script, который будет казаться составной частью кода самого сайта. Браузер посетителей продолжает воспринимать «зараженного» как объект, вызывающий доверие. Площадка с опасным скриптом невольно становится соучастницей XSS-нападения. Надо сказать, что на сегодняшний день многие приложениях созданы на базе современных фреймворков, что снижает риск подвергнуться XSS-атаке.

Подобные вредоносные «подарки» часто встречаются в социальных сетях, различных блогах, на тематических форумах, на маркетплейсах в комментариях под товарами. Чтобы успешно внедрить зловредные символы, злоумышленнику достаточно написать с виду обычный комментарий, поставить гифку. Возможно, вы даже сможете найти уязвимость на своем проекте и попинать разработчика, который её допустил, а также получить классов от руководства. Поэтому в этой статье я хочу поговорить о том, где могут скрываться XSS уязвимости в ваших проектах и каким образом их искать. Этот материал — продолжение предыдущей статьи, где мы говорили о том, что вообще такое эта ваша XSS уязвимость, обсудили основные их типы и слегка коснулись менее распространенных уязвимостей. Если еще не читали, то советую сначала ознакомиться с ней, ну или почитать о них из любых других источников.

Насколько Часто Встречаются Xss-уязвимости

Ну и, конечно, старайтесь использовать максимально актуальные версии библиотек, так как если она нормально поддерживается и в ней найдут дыру, то скорее всего в скором времени выйдет и баг фикс. Так вот, сторонние библиотеки спокойно могут иметь все вышеперечисленные болячки с пользовательским вводом, что я перечислял выше. Ещё одним источником XSS уязвимостей может стать код, написанный даже не вами.

Изначально основным языком, на котором создаются такие скрипты, был JavaScript. Но это в идеале, а на практике у веб-приложений и сайтов есть множество уязвимостей. Воспользовавшись ими, злоумышленник может взломать ресурс и внедрить на него вредоносный скрипт. При этом он будет восприниматься как часть родного кода, написанного разработчиком, — то есть «зараженный» ресурс в глазах браузера пользователя остается заслуживающим доверия источником. Таким образом, ресурс, на котором размещается вредоносный скрипт, становится соучастником атаки. XSS (Cross-Site Scripting — межсайтовый скриптинг) — распространенный тип веб-атаки, заключающийся во внедрении на страницу сайта или приложения вредоносного кода.

Все эти типы атак могут быть использованы для компрометации пользовательских данных, таких как сессионные cookie, личная информация, пароли и т. Многие сайты позволяют форматирование текста с помощью какого-либо языка разметки (HTML, BBCode, вики-разметка). Часто не проводится полный лексический анализ языка разметки, а лишь преобразование в «безопасный» HTML с помощью регулярных выражений[23]. Это упрощает программирование, однако требует досконального понимания, какими путями скрипт может проникнуть в результирующий HTML-код. LocalStorage — это место в браузере пользователя, в котором сайты могут сохранять разные данные. Это как ящик для хранения вещей, которые не исчезнут, даже если вы выключите компьютер или закроете браузер.

злоумышленник загружает вредоносный ввод. Атаки на основе DOM отличаются тем, что они происходят исключительно на стороне клиента и включают вредоносный ввод, манипулирующий DOM. Межсайтовый скриптинг (XSS) – это атака, которая позволяет JavaScript через

решения данной проблемы не существует, иначе XSS не был бы такой распространенной проблемой. Фундаментальная сложность вызвана отсутствием разделения между кодом и данными.

- Политика, которая была разработана, называется

- Лучше всего структурировать приложение таким образом, чтобы

- Если доверенный сайт уязвим для вектора XSS, то переход по ссылке может привести к тому, что браузер жертвы начнет выполнять встроенный скрипт.

- Так же для нас могут представлять опасность не только скрипты, вшитые непосредственно в тело файла, но и их метаданные.

- Аббревиатура XSS расшифровывается как Cross-Site Scripting (межсайтовый скриптинг).

- innerHTML может привести к появлению уязвимостей.

Вместе с развитием технологий и веб-стандартов, таких, как HTML, CSS и JavaScript, развивались и методы защиты от XSS. Однако угроза остается актуальной и требует постоянного внимания и обновления мер защиты. Geolocation API позволяет сайтам запрашивать, а пользователям предоставлять свое местоположение веб-приложениям. Геолокация может использоваться для выбора города в интернет-магазине, отображения пользователя на карте или навигации в ближайший гипермаркет. И одним из наиболее часто используемых событий для создания интерактивности является событие onclick.

При получении данных от пользователя необходимо проверить их на наличие потенциально вредоносных элементов, таких как теги script или iframe. В случае обнаружения подозрительных элементов, их следует удалить или заменить специальными символами, чтобы предотвратить их выполнение в браузере. По сравнению с сохраняемым XSS, данная уязвимость имеет меньший охват, так как атаке подвергается только тот, кто перешел по ссылке со скриптом. В то время как сохраняемой XSS атаке подвергается любой, кто посетил страницу, на которой разместили эксплойт.

получили возможность запускать код, браузеры должны были определить контекст выполнения для программ на JavaScript. Политика, которая была разработана, называется Same-Origin и по-прежнему является одним из фундаментальных примитивов безопасности браузера.

Тут уже злоумышленник может отправить себе ваши куки или собрать другие чувствительные данные со страницы и тоже отправить их себе. Также, наверно, более популярный способ, когда злоумышленник передает вредоносный пэйлоад прямо в ссылке на наше приложение в параметрах запроса или в хэше, который читается в JS и может быть выполнен. Чаще всего это «отраженные» либо «основанные на DOM» XSS атаки, о них тоже чуть позже. Браузер пользователя воспринимает и выполняет этот скрипт как часть легитимного кода сайта. Межсайтовый скриптинг предоставляет злоумышленнику практически полный контроль над самым важным программным обеспечением в наши дни — браузером. Обнаружение XSS уязвимостей в веб-приложениях может быть выполнено как автоматически, с использованием специализированных инструментов и сервисов, так и вручную, путем тщательного тестирования кода и веб-страниц.